有没有想过在没有第三方软件帮助的情况下 macOS 可以检测和删除哪些恶意软件? Apple 不断向 Mac 内置 XProtect 套件添加新的恶意软件检测规则。虽然大多数规则名称(签名)都被混淆了,但通过一些逆向工程,安全研究人员可以将它们映射到常见的行业名称。下面看看您的 Mac 可以删除哪些恶意软件!

我们Security Bite 由唯一的 Apple 统一平台 Mosyle独家为您带来。我们所做的就是让 Apple 设备做好工作准备并确保企业安全。我们独特的管理和安全集成方法将最先进的 Apple 特定安全解决方案与最强大、最现代的 Apple MDM 相结合,以实现全自动强化和合规性、下一代 EDR、AI 驱动的零信任以及独家权限管理在市场上。其结果是一个完全自动化的 Apple 统一平台,目前受到超过 45,000 个组织的信赖,可以让数百万台 Apple 设备毫不费力地以可承受的成本投入使用。立即申请延长试用并了解为什么 Mosyle 是您与 Apple 合作所需的一切。

XProtect,Yara 规则,是吧?

XProtect 于 2009 年作为 macOS X 10.6 Snow Leopard 的一部分推出。最初,它的发布目的是在安装文件中发现恶意软件时检测并向用户发出警报。然而,XProtect 最近有了显着的发展。长期存在的恶意软件删除工具 (MRT) 于 2022 年 4 月退役,促使 XProtectRemediator (XPR) 出现,这是一种功能更强大的本机反恶意软件组件,负责检测和修复 Mac 上的威胁。

XProtect 套件利用基于 Yara 签名的检测来识别恶意软件。 Yara 本身是一种广泛采用的开源工具,可根据代码或元数据中的特定特征和模式识别文件(包括恶意软件)。 Yara 规则的伟大之处在于任何组织或个人都可以创建和使用自己的规则,包括 Apple。

从 macOS 14 Sonoma 开始,XProtect 套件由三个主要组件组成:

- XProtect应用程序本身,每当应用程序首次启动、更改或更新其签名时,它都可以使用 Yara 规则检测恶意软件。

- XProtectRemediator (XPR)更加主动,可以通过使用 Yara 规则进行定期扫描来检测和删除恶意软件等。这些在低活动期间在后台发生,对 CPU 的影响最小。

- XProtectBehaviorService (XBS)是随最新版本的 macOS 添加的,用于监视与关键资源相关的系统行为。

不幸的是,Apple 在 XProtect 中主要使用通用的内部命名方案,从而混淆了常见的恶意软件名称。虽然这样做有充分的理由,但对于那些好奇地想要确切了解 XProtect 可以识别哪些恶意软件的人来说,这是一项具有挑战性的任务。

例如,一些 Yara 规则被赋予了更明显的名称,例如 XProtect_MACOS_PIRRIT_GEN,用于检测 Pirrit 广告软件的签名。然而,在 XProtect 中,您会在很大程度上找到更多通用规则,例如 XProtect_MACOS_2fc5997 以及只有 Apple 工程师才知道的内部签名,例如 XProtect_snowdrift。这就是菲尔·斯托克斯和奥尔登等安全研究人员发挥作用的地方。

Sentinel One Labs 的 Phil Stokes 在 GitHub 上管理着一个方便的存储库,该存储库将 Apple 使用的这些模糊签名映射到供应商使用的更常见的名称,并在 VirusTotal 等公共恶意软件扫描程序中找到。此外,Alden 最近通过从扫描模块二进制文件中提取 Yara 规则,在理解 XPR 工作原理方面取得了重大进展。

macOS 可以删除哪些恶意软件?

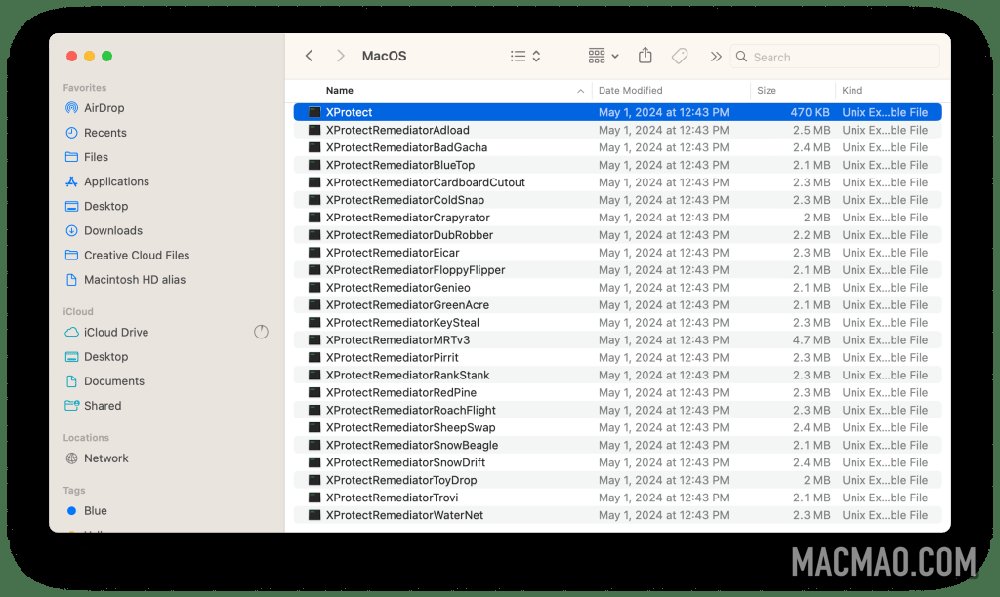

虽然 XProtect 应用程序本身只能检测和阻止威胁,但它取决于 XPR 的扫描模块以进行删除。目前,我们可以识别当前版本 XPR (v133) 中 23 个修复程序中的 14 个,以防止恶意软件侵入您的计算机。

- Adload:自 2017 年以来针对 macOS 用户的广告软件和捆绑软件加载程序。在上个月 XProtect 进行重大更新之前,Adload 能够避免检测,该更新添加了 74 条新的 Yara 检测规则,全部针对恶意软件。

- BadGacha :尚未确定。

- BlueTop: “BlueTop 似乎是卡巴斯基在 2023 年底覆盖的特洛伊木马代理活动,”奥尔登说。

- CardboardCutout:尚未确定。

- ColdSnap: “ColdSnap 可能正在寻找 SimpleTea 恶意软件的 macOS 版本。这也与 3CX 漏洞有关,并且与 Linux 和 Windows 变体具有相同的特征。” SimpleTea(Linux 上的 SimplexTea)是一种远程访问木马 (RAT),据信源自朝鲜。

- Crapyrator: Crapyrator 已被识别为 macOS.Bkdr.Activator。 Sentinel One 的 Phil Stokes 表示,这是 2024 年 2 月发现的一次恶意软件活动,“大规模感染 macOS 用户,可能是为了创建 macOS 僵尸网络或大规模传播其他恶意软件”。

- DubRobber:一种令人不安的多功能木马植入程序,也称为 XCSSET。

- Eicar :一种无害的文件,专门设计用于触发防病毒扫描程序而不造成任何损害。

- FloppyFlipper :尚未识别。

- Genieo:一种非常常见的潜在有害程序 (PUP)。以至于它甚至拥有自己的维基百科页面。

- GreenAcre:尚未确定。

- KeySteal: KeySteal 是 macOS 信息窃取程序,最初于 2021 年观察到,并于 2023 年 2 月添加到 XProtect。

- MRTv3:这是恶意软件检测和删除组件的集合,从其前身恶意软件删除工具 (MRT) 继承到 XProtect。

- Pirrit: Pirrit 是一款 macOS 广告软件,于 2016 年首次出现。众所周知,它会在网页中注入弹出广告、收集私人用户浏览器数据,甚至操纵搜索排名以将用户重定向到恶意页面。

- RankStank :“这条规则是最明显的规则之一,因为它包括 3CX 事件中发现的恶意可执行文件的路径,”奥尔登说。 3CX 是 Lazarus 集团发起的供应链攻击。

- RedPine: Alden 的信心较低,表示 RedPine 可能是对三角测量行动中 TriangleDB 的回应。

- RoachFlight :尚未确定。

- SheepSwap :尚未确定。

- ShowBeagle:尚未确定。

- SnowDrift:被识别为 CloudMensis macOS 间谍软件。

- ToyDrop:尚未确定。

- Trovi :与 Pirrit 类似,Trovi 是另一个跨平台浏览器劫持者。众所周知,它会重定向搜索结果、跟踪浏览历史记录并将自己的广告注入搜索中。

- WaterNet:尚未确定。

如何找到 XProtect?

XProtect 在每个版本的 macOS 中均默认启用。它还在系统级别运行,完全在后台运行,因此不需要干预。 XProtect 的更新也会自动进行。这是它的位置:

- 在Macintosh HD中,转到“库”>“Apple”>“系统”>“库”>“CoreServices”

- 从这里,您可以通过右键单击XProtect找到修复程序

- 然后单击显示包内容

- 展开内容

- 打开MacOS

注意:用户不应完全依赖 Apple 的 XProtect 套件,因为它是为了检测已知威胁而设计的。更高级或更复杂的攻击可以轻松绕过检测。我强烈建议使用第三方恶意软件检测和删除工具。

关于Security Bite : Security Bite 是 我们上每周一次的以安全为中心的专栏。每周,Arin Waichulis 都会提供有关数据隐私的见解、发现漏洞并揭示 Apple 拥有超过 20 亿台活跃设备的庞大生态系统中新出现的威胁。保持安全,保持安全。

该系列的更多内容

- 苹果刚刚向 Adload 恶意软件宣战了吗?

- 网络犯罪分子利用 Apple Store Online 的第三方提货服务

- 2024 年网络犯罪的年度损失将达到 9.2 万亿美元

- 研究发现 iCloud Mail、Gmail 等在检测恶意软件方面表现不佳

免责声明

部分内容(图片、文章)翻译/转载自国内外资讯/自媒体平台。文中内容不代表本站立场,如有侵权或其它,请联系 macmao.com@gmail.com,我们会第一时间配合删除。(转载请注明来源自:www.macmao.com)